Il existe de nombreuses commandes utiles au Troubleshooting.

Il y a les classiques Show Running-Config, Show ip interfaces, etc…

Mais il y a aussi des commandes spécifiques qu’il est bon de connaitre.

Cet article a pour but d’en lister un maximum.

1) Configuration

Pour afficher la configuration, il y a la commande bien connue Show running-config.

Dans le cas où la configuration n’est pas trop chargée, le mieux est de jeter un œil à l’ensemble de la configuration.

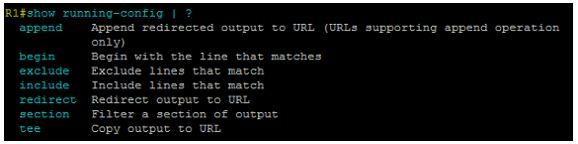

Sinon, il est possible de filtrer la sortie de la commande.

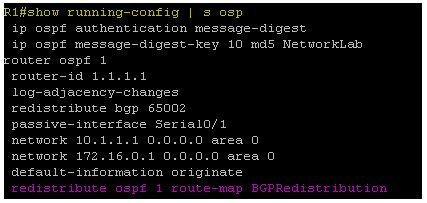

L’option Section suivi d’un mot clé permet de n’afficher que les sections de configuration correspondantes.

Par exemple, Show running-config | section ospf ne retournera que la partie OSPF de la configuration.

Attention, dans la sortie de la commande, il est possible que les différentes sections soient mélangées.

Ici, la commande en violet fait partie de la configuration BGP.

L’option Include permet de n’afficher que les lignes qui comprennent le mot-clé.

L’option Begin permet de n’afficher que les liges qui commencent par le mot-clé.

L’option Redirect permet de rediriger la sortie de la commande vers une URL (dans un fichier local, sur un serveur TFTP, etc…).

C’est une méthode pratique pour exporter la configuration, si vous disposez d’un serveur FTP léger sur votre PC.

L’option Tee fait de même, mais affiche tout de même la sortie de la commande.

L’option Append redirige la sortie de la commande à la fin du fichier vers lequel pointe l’URL.

L’option Exclude exclue les sorties qui comprennent le / les mots clé spécifié.

Les options permettent de gagner du temps.

Elles sont aussi disponibles sur d’autres commandes.

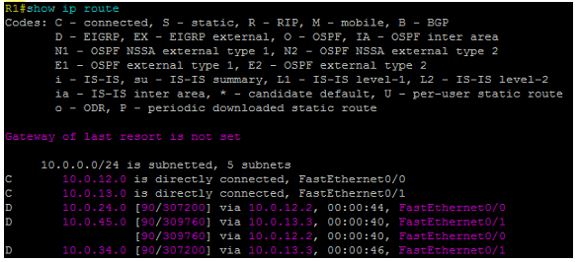

2) Table de routage

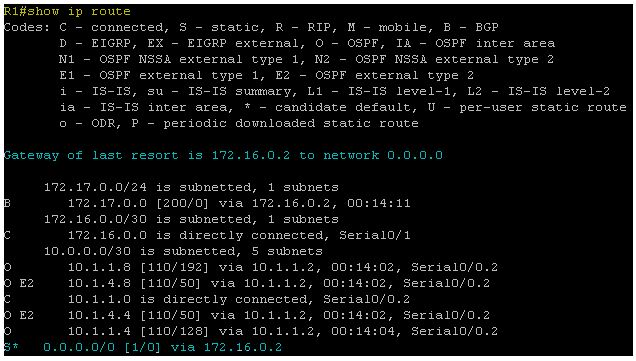

Pour afficher la table de routage, la commande est classique.

Dans la sortie de cette commande, il est bon de vérifier la présence d’une route par défaut.

Il est aussi possible de rechercher une route pour un réseau en particulier.

Il est aussi possible d’entrer une IP précise au lieu du réseau de destination.

Il est aussi possible de spécifier le masque.

3) Utilisation CPU

Il peut être bon de contrôler l’utilisation du CPU.

En effet, une utilisation élevée du CPU peut être à l’origine de nombreux problèmes.

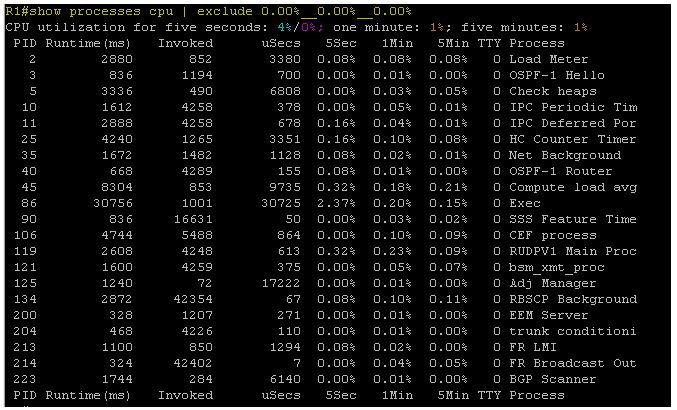

La commande pour afficher l’utilisation du CPU est Show processes cpu.

Par contre, elle affiche tous les processus, même ceux qui ne consomment rien.

Le mieux est donc de filtrer les résultats.

Avec la commande précédente, les processus qui ne consomment rien ne sont pas affichés.

La première ligne est la plus intéressante

Les « 4% » représentent l’utilisation due aux paquets qui passent à travers le routeur ainsi que les processus qui tournent sur le routeur

Le « 0% » (à côté du 4) représente seulement les paquets qui passent à travers le routeur

L’utilisation du CPU par les processus est de « 4% » – « 0% »

La commande Show processes cpu sorted permet d’afficher les processus par ordre d’utilisation du CPU.

En conservant les premières lignes, cette commande est très pratique.

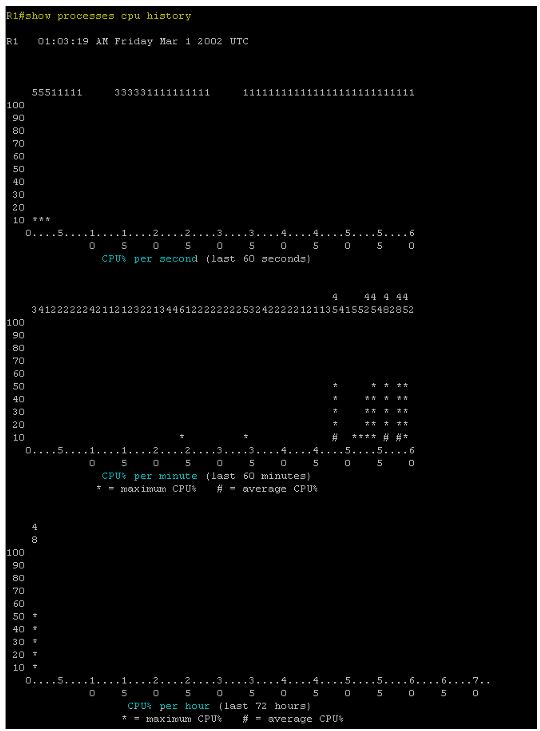

Il est aussi possible d’afficher des graphiques d’utilisation.

4) Occupation mémoire

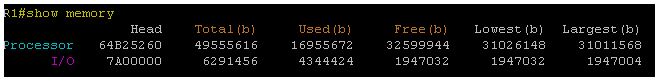

Pour voir l’occupation de la mémoire RAM, la commande est la suivante.

La ligne « Processor » représente la mémoire consommée par les processus

La ligne « I/O » représente la mémoire utilisée par les paquets qui passent à travers le routeur

5) Visualisation des interfaces

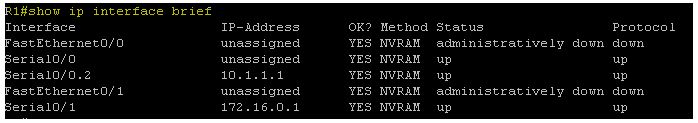

Il existe plusieurs commandes pour voir l’état des interfaces.

La plus classique est Show ip interface brief.

Elle permet d’avoir un aperçu rapide de toutes les interfaces.

Le statut Administratively Down indique que l’interface a été désactivée.

Le statut Down indique que l’interface est activée (dans la configuration) mais qu’il n’y a rien en face.

Le statut UP indique que l’interface est activée, et qu’il y a un équipement en face.

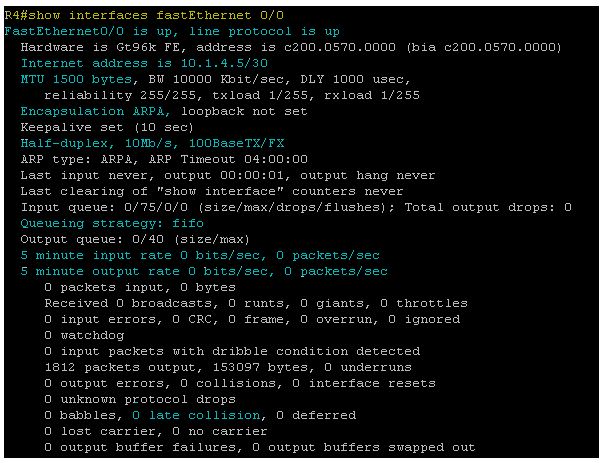

Sinon, il y a une commande pour voir les détails d’une interface.

Si le champ Late Collision augmente, cela indique probablement un Duplex Mismatch.

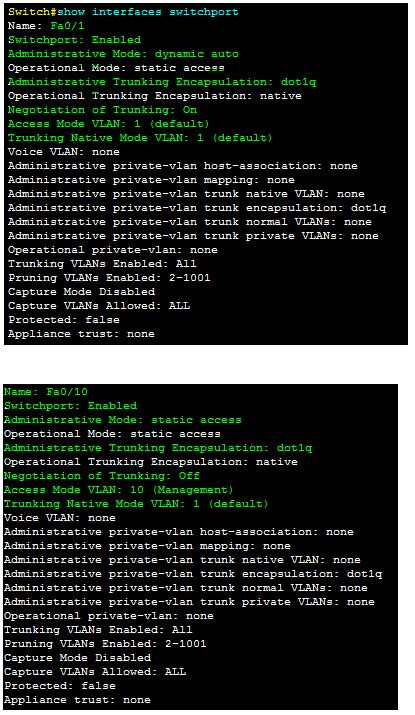

Pour les switch (principalement), il existe une autre commande intéressante.

L’Administrative Mode est le mode qui a été configuré.

L’Operational Mode est le mode de fonctionnement actuel.

La différence apparait en cas de port en Auto.

Il en va de même pour le mode Trunk.

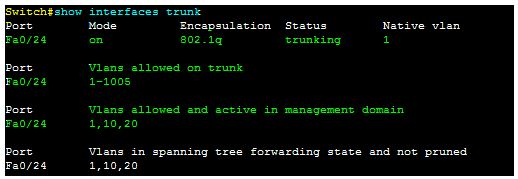

Pour les interfaces Trunk il y a encore une commande en plus.

6) Lister les modules

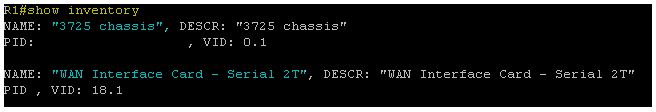

Pour lister les modules présents dans un équipement, utiliser la commande Show inventory.

7) Ping

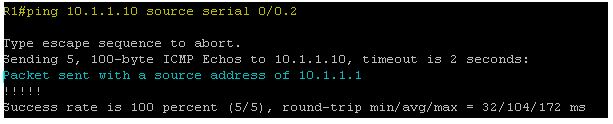

La commande Ping est très connue, mais il y a tout de même des choses à savoir dessus.

Si l’équipement possède plusieurs interfaces, il est bon de spécifier l’interface utilisée pour lancer le Ping.

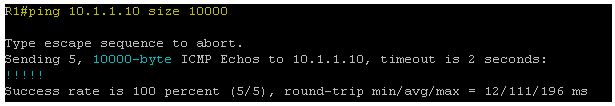

Il est aussi possible de spécifier la taille des paquets (ex : pour forcer l’envoi de paquets plus gros)

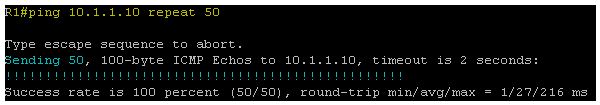

Il est aussi possible de choisir le nombre de Ping à envoyer.

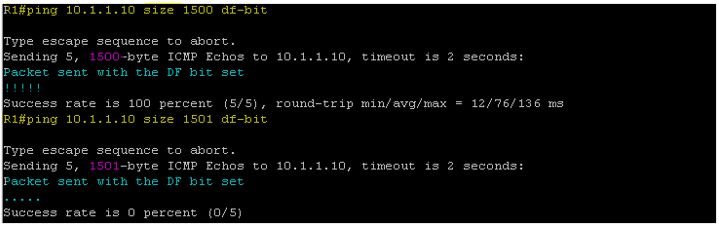

Il est aussi possible de forcer un Ping à ne pas être fragmenté.

Si nous n’obtenons pas de réponse, c’est que le Ping a été fragmenté.

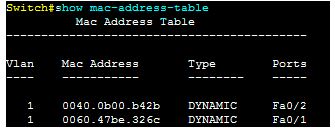

8) Affichage de la table d’adresses MAC

Afficher la table d’adresses MAC peut être pratique pour rechercher une machine.

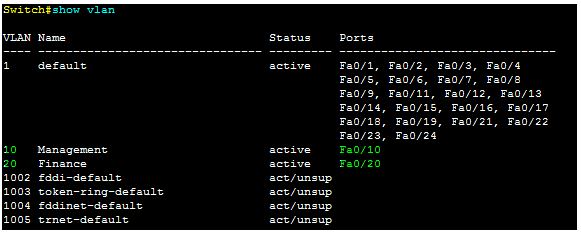

9) Afficher les VLAN

Autre commande classique, celle qui permet d’afficher les VLAN.

Vous pouvez en plus voir qu’elles sont les interfaces associées aux VLAN.

Si un VLAN est créé mais qu’il n’est pas UP, c’est très certainement qu’aucune interface n’y est associée.

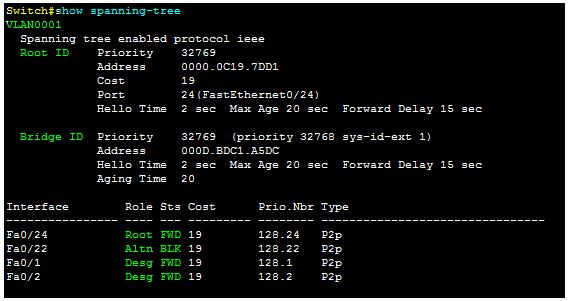

10) Vérification de l’état Spanning Tree

S’il y a bien un protocole qu’il est difficile de contrôler simplement à l’aide de la configuration, il s’agit du Spanning Tree.

Dans le cas où le switch est le Root Bridge, c’est indiqué en toute lettre.

L’état des ports est très important.

Je ne vais pas revenir ici sur la signification des états des ports.

Pour cela, je vous renvoie aux articles associés :

http://www.networklab.fr/spanning-tree-theorie/

http://www.networklab.fr/spanning-tree-configuration/

Attention, pour le PVST et le MSTP il y a plusieurs instances Spanning Tree.

Veillez à bien faire la distinction.

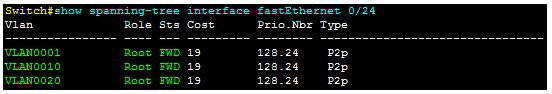

Il est aussi possible de contrôler l’état d’un port pour toutes les instances de VLAN d’un coup.

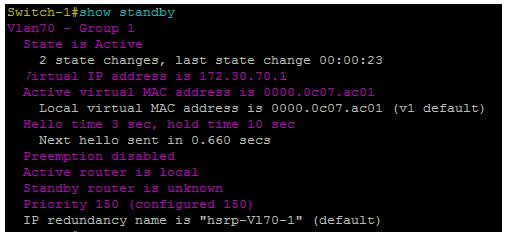

11) Haute disponibilité – HSRP

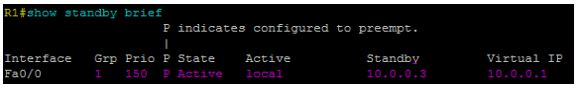

Pour la haute disponibilité, il est possible de contrôler l’état et la configuration d’une seule commande.

Il est aussi possible de lancer cette commande pour une interface spécifique.

Il y a aussi une commande pour obtenir un résumé.

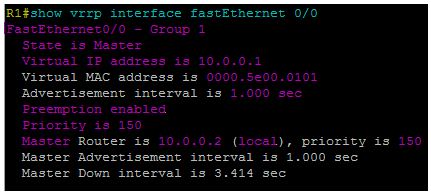

12) Haute disponibilité – VRRP

De même que pour HSRP.

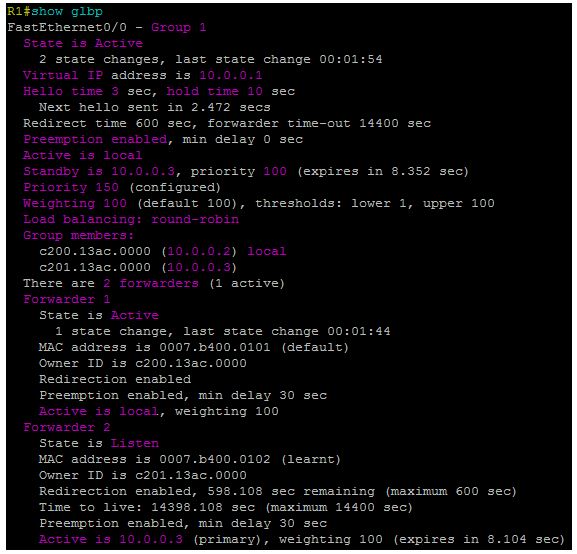

13) Haute disponibilité – GLBP

De même que pour HSRP et VRRP.

14) EIGRP

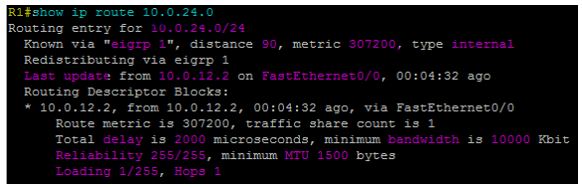

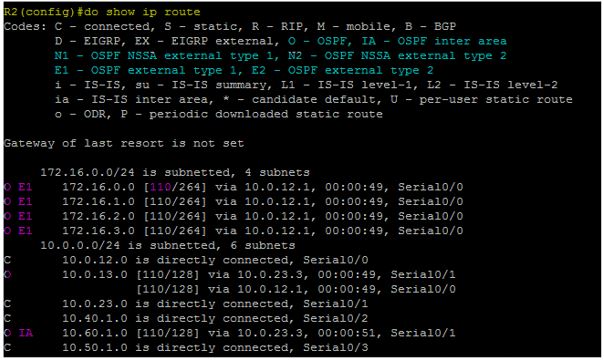

Dans la table de routage, les routes EIGRP ont une distance administrative de 90 pour les routes internes, et 170 pour les routes externes.

Les codes sont D pour les routes internes, et EX pour les routes externes.

Pour rappel, par défaut EIGRP est capable de faire de l’Equal Cost Load Ballancing sur 4 liens différent.

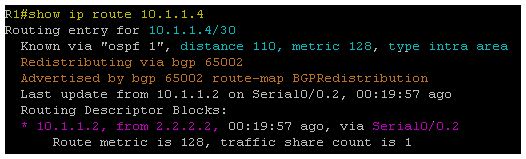

Il est possible de consulter les détails d’une route en particulier.

Nous y retrouvons aussi les métriques.

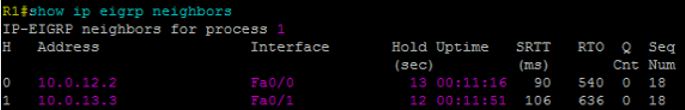

Autre commande très utile pour le TSHOOT de niveau 3, celle pour afficher les voisins.

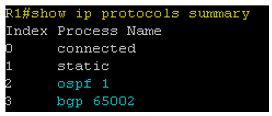

Au passage, pour lister les protocoles de routage utilisés, il y a la commande suivante.

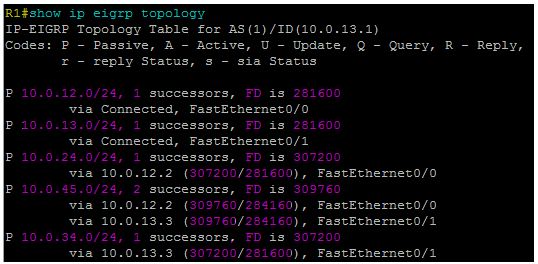

La Toplogie Table contient les Succesor et Feasible Successor.

15) OSPF

Dans la table de routage, les routes OSPF ont une distance administrative de 110.

Les codes sont les suivants :

O : route OSPF standard

IA : Route venant d’une autre Area

N1 : Route de type 1 qui a été redistribuée dans une NSSA

N2 : Route de type 2 qui a été redistribuée dans une NSSA

E1 : Route externe qui a été redistribuée, de type 1

E2 : Route externe qui a été redistribuée, de type 2

Pour connaitre la différence entre les types 1 et 2, je vous renvoie à l’article sur la redistribution de route, partie 3 Redistribution basique.

http://www.networklab.fr/redistribution-de-route-configuration/

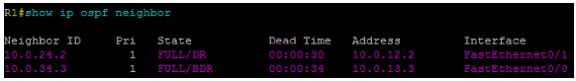

De même qu’en OSPF, il est possible d’afficher les voisins.

Une relation de voisinage peut passer par plusieurs états.

Down : Nous n’avons pas encore reçus de Hello du voisin, mais nous essayons de le joindre

Init : On reçoit un Hello du voisin, mais notre routeur n’est pas listé dans le champ Neighbors

2-Way : La relation est créée (notre routeur est listé dans le champ Neighbors). Election DR / BDR si nécessaire

Exchange : Echange de DBD – Data Base Description

Loading : Echange de LSU – Link State Update

Full : Bases de données synchronisées

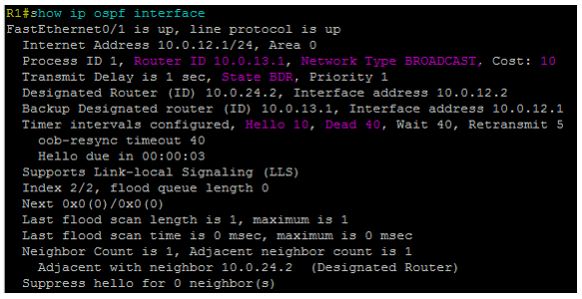

Il est possible d’obtenir quelques détails intéressants sur les interfaces.

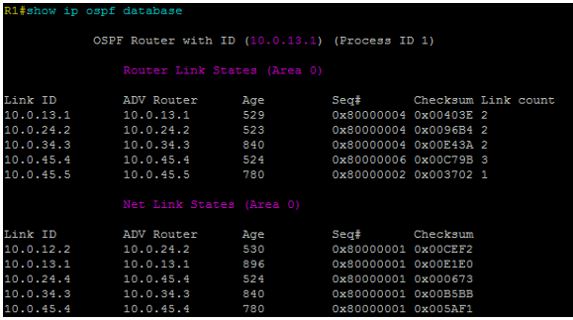

Pour afficher toutes les routes apprises par OSPF, utiliser la commande Show ip ospf database.

Nous pouvons voir les déférents LSA que le routeur a reçu (ici les LSA 1 et 2).

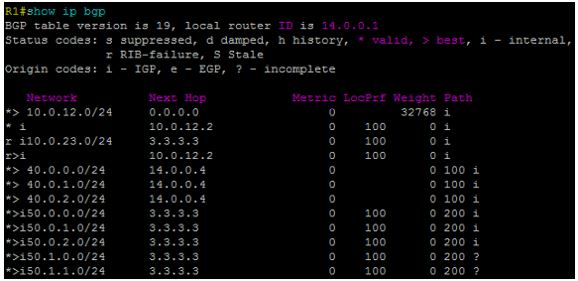

16) BGP

Comme pour OSPF et EIGRP, nous retrouvons quelques commandes indispensables.

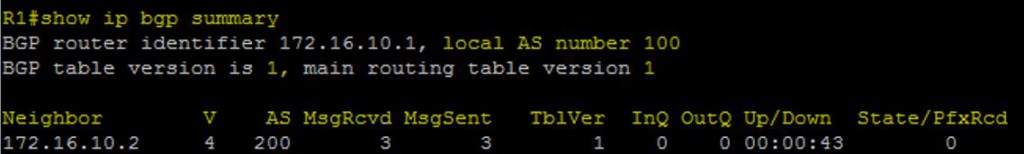

Les voisins peuvent être affichés à l’aide de la commande Show ip bgp summary.

Les champs contenus dans la table sont les suivants :

- Neighbor: l’ID du voisin

- V: la version BGP

- AS: le numéro de l’Autonomous System du voisin

- MsgRcvd: nombre de messages reçus (Update, KeepAlive)

- MsgSent: nombre de messages envoyés

- TblVer: dernière version de la table de routage envoyée (à comparer avec la version locale)

- InQ: nombre de message en file d’attente venant du voisin

- OutQ: nombre de message en file d’attente, à envoyer chez le voisin

- Up/Down: depuis combien de temps la relation est UP

- State/PfxRcd: nombre de préfixes reçus par le voisin

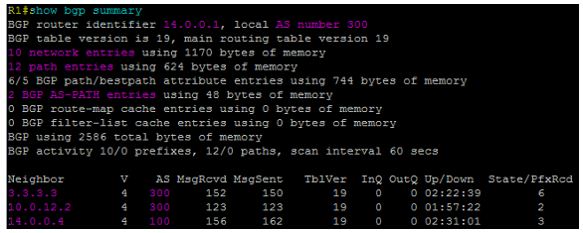

La commande Show bgp summary nous permet d’obtenir rapidement diverses informations, dont les voisins.

La BGP Table contient la liste de toutes les routes reçues, et ce depuis tous les voisins. En effet, si l’on a plusieurs voisins, il se peut que l’on reçoive plusieurs fois la même route (mais venant d’un voisin différent).

Les champs contenus dans la table sont les suivants :

- * : l’étoile signifie que la route est valide

- > : le chevron signifie que c’est la meilleure route disponible pour cette destination (ici nous n’avons qu’une route, donc il n’y a pas le choix)

- Network : le réseau de destination

- Next Hop : prochain saut pour joindre la destination

- Metric : un des attributs constituant la métrique totale

- LocPrf : un des attributs constituant la métrique totale

- Weight : un des attributs constituant la métrique totale

- Path : les AS par lesquels il faudra passer (ici il n’y en a que 1 : le 200)

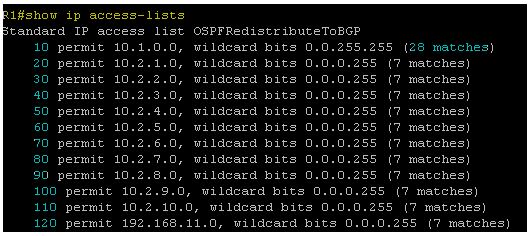

17) ACL

Pour voir les ACL, la meilleure commande est Show ip access-list

Vous pouvez voir le conteur de Matches.

Il indique combien fois l’entrée dans l’ACL a « capturé » du trafic.

Il est aussi possible de voir une ACl en particulier en spécifiant son nom.

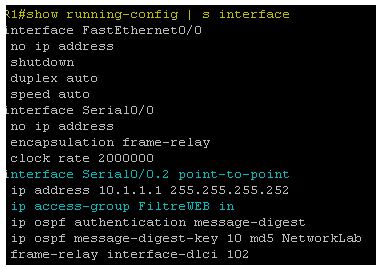

Vous pouvez facilement voir où sont appliquées les ACL, en affichant la configuration.

Hello ,

il ya une erreur sur la 8 :ca c’est pas la table ARP ,mais plutot la table d’adressage MAC

Bonjour,

Très juste, j’ai corrigé l’erreur.

Merci

merci infiniment

quelle est la commande pour voir en temps réel les adresses ip ou/et port qui sont bloqués par des acls ?

Je précise que je ne souhaite pas voir combien de requête sont bloqués mais de voir lequel.

Bonjour,

Vous pouvez utiliser la commande « debug ip packet » avec le numéro de l’ACL.

Vous trouverez des explications ici :

https://www.cisco.com/c/en/us/support/docs/dial-access/integrated-services-digital-networks-isdn-channel-associated-signaling-cas/10374-debug.html