Continuons notre tour d’horizon des outils de recherche de vulnérabilités, en parlant de Nessus.

Nessus est probablement le scanner de vulnérabilités le plus connu et le plus puissant.

Il était autrefois gratuit, mais aujourd’hui son modèle économique a changé.

Il existe en deux versions :

- Home

- Professional

La version Home est gratuite, contrairement à la version Professional.

La version Home est réservée à un usage personnel, et ne dispose pas de toutes les fonctionnalités de la version pro (notamment des scans limités à 16 IP).

Nous verrons plus tard qu’OpenVAS a été développé suite au changement de modèle économique de Nessus.

Commençons donc par installer Nessus.

Vous trouverez les fichiers d’installation à cette adresse : http://www.tenable.com/products/nessus/select-your-operating-system

Nous verrons l’installation pour un système Linux.

Une fois le fichier adéquat téléchargé, vous pouvez lancer l’installation.

root@kali:~/Desktop# ls

Nessus-5.2.6-debian6_amd64.deb

root@kali:~/Desktop# dpkg -i Nessus-5.2.6-debian6_amd64.deb

Ensuite, il vous faut créer un compte Nessus.

A vous de choisir l’option qui vous convient (Home ou Pro).

Pour cela, rendez-vous à l’adresse suivante :

http://www.tenable.com/products/nessus/nessus-plugins/obtain-an-activation-code

Une fois le compte créé, vous recevrez un code par e-mail.

Vous pouvez à présent lancer Nessus.

root@linux# /etc/init.d/nessusd start

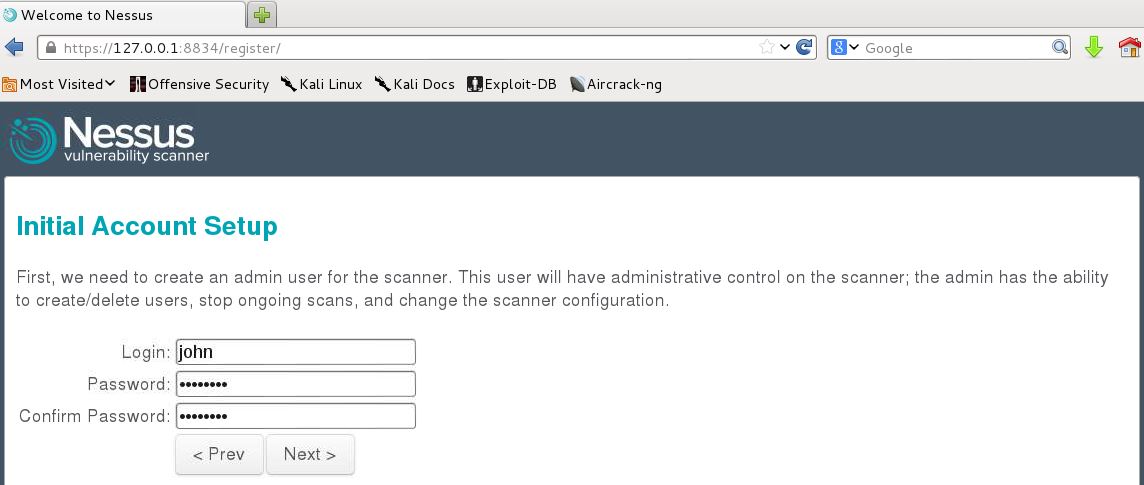

A l’aide d’un navigateur, rendez-vous à l’adresse suivante : https://127.0.0.1:8834

Confirmer l’exception de sécurité.

Dans l’écran d’accueil, cliquer sur Get Started.

Sur l’écran suivant, créer le compte admin pour Nessus.

Dans l’écran suivant, il vous est demandé d’entrer le code que vous avez reçu par mail.

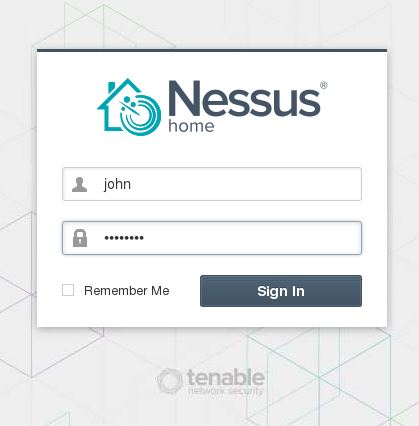

Une fois l’installation finie, vous pouvez vous authentifier.

Maintenant que Nessus est installé, il nous est possible de lancer des scans.

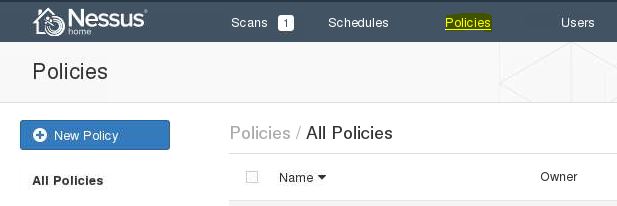

La première étape est de créer une policy.

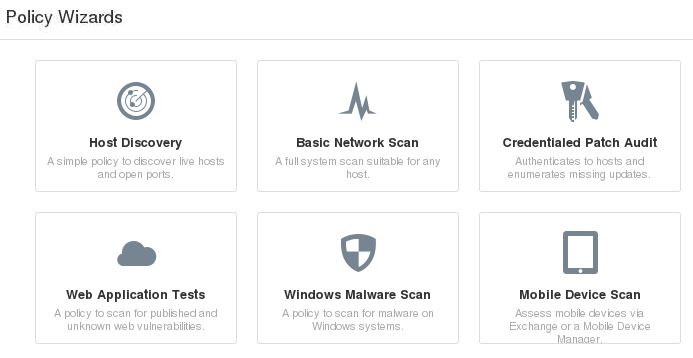

Il vous est possible de choisir la policy souhaitée.

Host Policy correspond à un simple scan de l’hôte (bien moins poussé que Nmap).

Pour un scan de vulnérabilités, choisir Basic Network Scan.

Il vous est demandé de choisir certaines options.

Pour le type de scan, choisir Internal.

Pour la partie Credential, laisser vide.

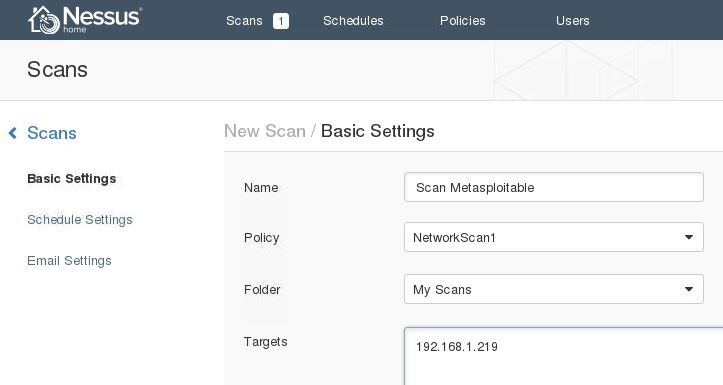

Une fois la Policy créée, vous pouvez créer un nouveau scan.

Une fois le scan lancé, cela peut prendre plusieurs minutes.

Attention, si vous lancez un scan sur un range d’IP, cela peut prendre très longtemps.

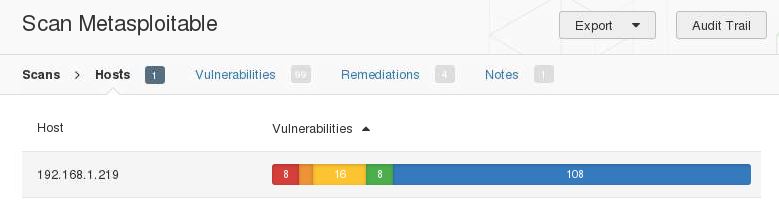

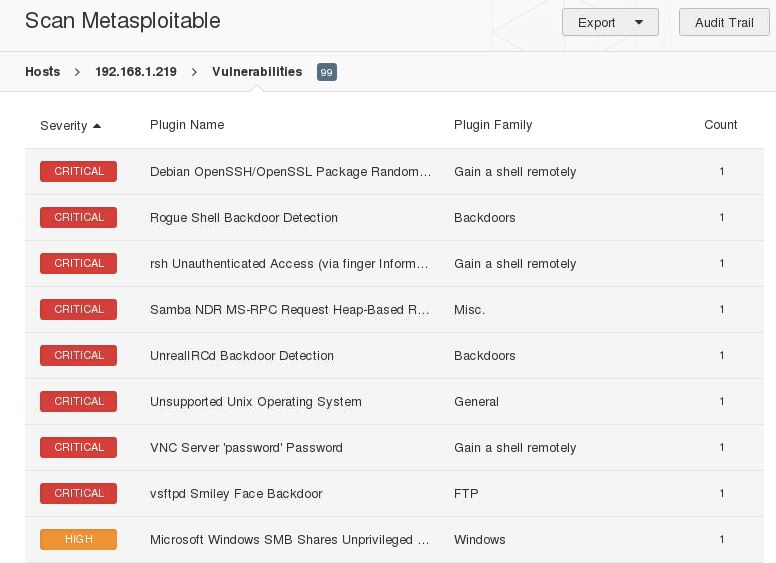

Une fois le scan fini, vous pourrez consulter un rapport.

Celui-ci vous indiquera les différentes vulnérabilités trouvées, ainsi que leur sévérité.

En cliquant sur l’hôte, vous pouvez obtenir un rapport détaillé.

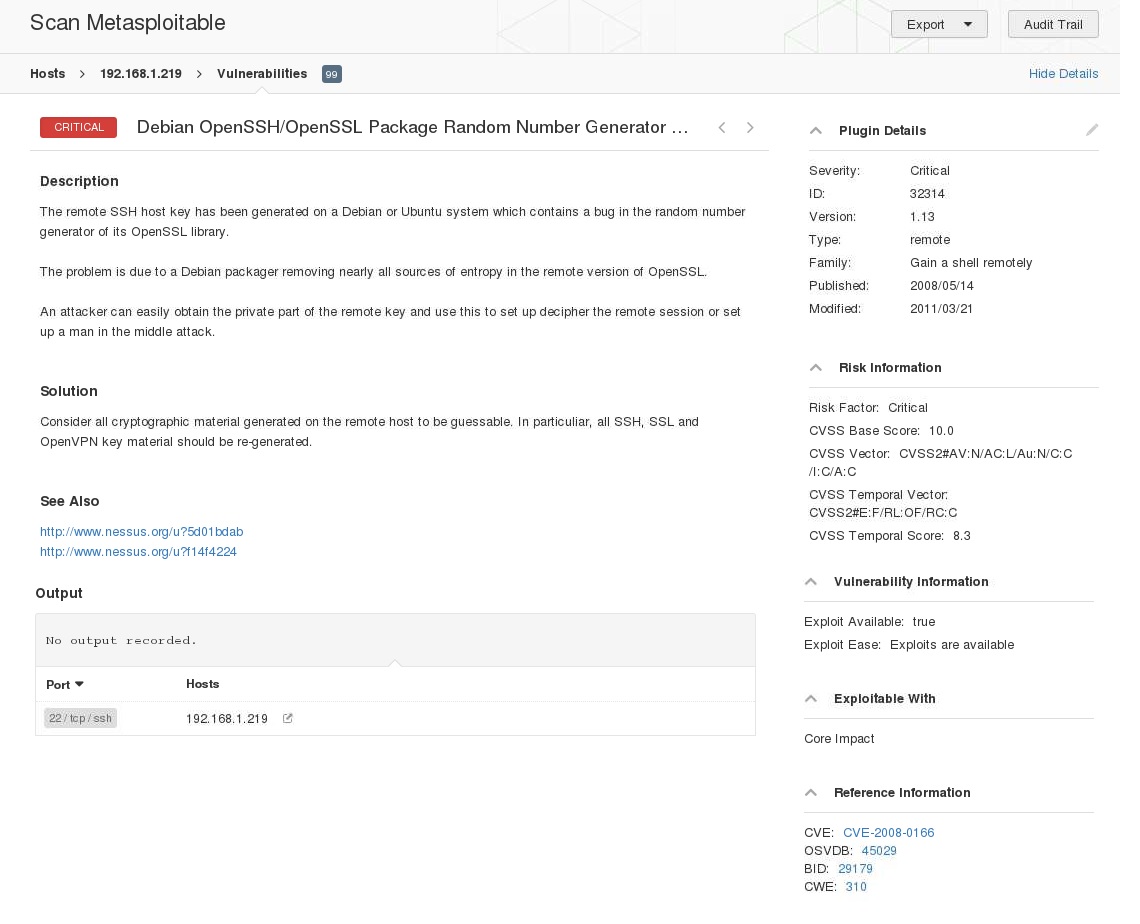

En cliquant sur une vulnérabilité, vous aurez encore plus de détails.

Nessus vous donne alors une description détaillée du problème, et une possible solution.

Vous remarquerez que l’on retrouve aussi l’identifiant CVE de la faille.

Laisser un commentaire